Assalami'alaikum wr.wb

Pada kesempatan kali ini, Saya akan membahas sedikit terkait Bind dan Reverse Shell. Namun, sebelum itu, Saya akan memberikan sedikit penjelasan terkait apa itu Shell.

Shell merupakan tool berbasis text atau Command Line Interface (CLI) yang digunakan untuk berinteraksi dengan sistem. Contoh dari shell yaitu Bash, Sh, Zsh, CMD, Power Shell, dll.

Setelah mengetahui apa itu shell, selanjutnya yaitu mengenal apa itu Bind dan Reverse Shell.

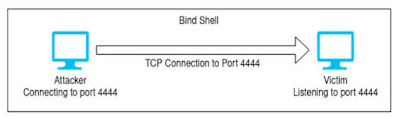

Bind Shell

Pada Bind Shell, attacker akan menjalankan sebuah service yang listening pada port tertentu pada mesin target atau victim yang nantinya akan digunakan oleh attacker untuk masuk ke dalam sistem target.

Kunci dari Bind Shell yaitu Victim atau target listening pada port tertentu dan attacker akan melakukan koneksi ke IP dan port yang tersedia pada mesin target.

Setelah attacker berhasil melakukan koneksi ke mesin target, maka mesin target akan memberikan akses shell kepada attacker. Jenis shell yang diberikan tergantung pada konfigurasi yang dilakukan (dapat berupa bash, sh, cmd.exe).

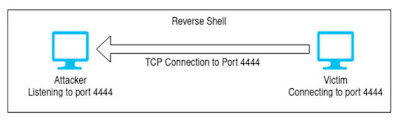

Reverse Shell

Reverse Shell merupakan kebalikan dari Bind Shell. Pada Reverse Shell, Attacker akan listening pada port tertentu terlebih dahulu dan kemudian mesin target lah yang akan melakukan koneksi ke IP dan port yang dibuka pada mesin attacker sambil membawa sebuah shell.

Setelah koneksi dari mesin target berhasil terhubung dengan mesin attacker, mesin target pun akan memberikan akses shell kepada attacker. Jenis shell yang diberikan tergantung pada konfigurasi yang dilakukan (dapat berupa bash, sh, cmd.exe).

Perbedaan Bind Shell dan Reverse Shell

Bind Shell

- Listener berjalan pada mesin target dan attacker melakukan koneksi ke mesin target untuk mendapatkan akses shell.

- Attacker harus mencari tahu port yang open pada mesin target dan kemudian mencoba melakukan binding shell pada port tersebut.

- Bind Shell akan lebih sulit dilakukan, hal ini karena sebagian besar firewall menolak adanya koneksi dari luar ke dalam.

Reverse Shell

- Listener berjalan pada mesin attacker dan mesin target lah yang akan melakukan koneksi ke IP dan port yang listening pada mesin attacker sambil membawa sebuah shell.

- Attacker tidak perlu mengetahui IP dari mesin target karena mesin target lah yang akan melakukan koneksi ke listening port yang ada pada mesin attacker.

- Reverse Shell dapat mem-bypass firewall karena mesin target lah yang melakukan koneksi ke luar, sehingga biasanya firewall tidak akan mengecek paket yang berasal dari internal tersebut.

Nah itu tadi sedikit pembahasan terkait Bind Shell dan Reverse Shell. Sekian yang dapat Saya sampaikan, kurang lebihnya Saya mohon maaf. Apabila ada yang ingin kalian tanyakan, silakan tulis di kolom komentar di bawah ini. Terima kasih.

Wassalamu'alaikum wr.wb

Referensi:

https://www.geeksforgeeks.org/difference-between-bind-shell-and-reverse-shell/

Tidak ada komentar:

Posting Komentar