Assalamu'alaikum wr.wb

Kali ini kita akan belajar tentang VPN atau tunneling. VPN merupakan sebuah metode untuk membangun jaringan yang menghubungkan antar node jaringan secara aman / terenkripsi dengan memanfaatkan jaringan publik (Internet / WAN). Contoh implementasi adalah ketika Kalian mengelola network yang terdiri dari beberapa kantor di lokasi yang berbeda. Akan membutuhkan biaya besar jika kita kemudian membangun link wireless atau fiber optik padahal bisa jadi antar kantor berada di kota atau bahkan pulau yang berbeda.

Dengan VPN, kita bisa membangun sebuah link antar kantor dengan memanfaatkan jaringan internet yang sudah ada. Link yang terbentuk diamankan dengan enkripsi sehingga meminimalisir kemungkinan data akan diakses oleh orang yang tidak bertanggung jawab. Mikrotik support beberapa metode VPN seperti EoIP, PPP, PPTP, L2TP, SSTP, OpenVPN dan PPPoE. Dengan adanya beberapa opsi ini, kita perlu memilih tipe VPN yang cocok untuk jaringan kita. Secara umum semua type tersebut memiliki fungsi yg sama. Yang membedakan adalah autentikasi dan enkripsi yg digunakan.

Dengan menggunakan Tunnel, maka paket data yang kita kirim akan dibungkus (encapsulation), dan sebelum dikirim paket data akan mengalami sedikit perubahan yaitu penambahan header dari tunnel.

Ketika data sudah melewati tunnel dan sampai pada tujuan, maka header dari paket data akan dikembalikan seperti semula (header tunnel dilepas).

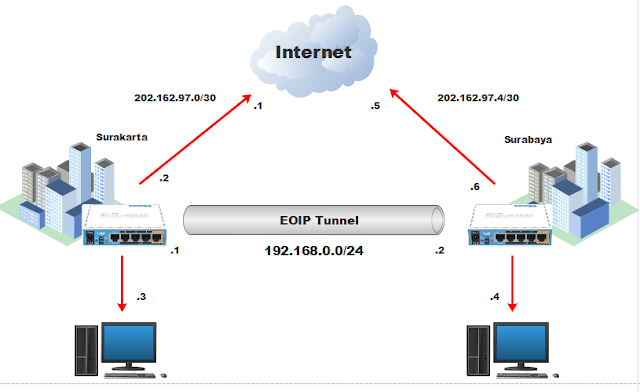

Untuk lebih jelasnya kalian dapat melihat gambar berikut :

Ada beberapa metode tunneling pada Mikrotik antara lain :

1. EoIP

2. PPP3. PPPoE

4. PPTP

5. L2TP

6. SSTP

7. OpenVPN

Setiap metode tunneling memilik kelebihan dan kekurangannya masing-masing, berikut adalah penjelasan lengkapnya :

1. EoIP

EoIP atau Ethernet over IP merupakan metode tunnel yang paling sederhana dari Mikrotik. EOIP merupakan protocol proprietary untuk membangun bridge dan tunnel antar router Mikrotik, dimana interface EOIP akan dianggap sebagai ethernet.EoIP menggunakan encapsulation Generic Routing Encapsulation (IP Protocol No 47). EoIP tidak menggunakan ekripsi, jadi tidak disarankan digunakan untuk transmisi data yang membutuhkan tingkat keamanan yang tinggi. Pada EoIP Identifikasi tunnel menggunakan Tunnel ID dan MAC Address diantara interface EOIP harus berbeda.

Kelebihan :

- Konfigurasi mudah

- Sederhana dan Persiapan singkat karena hanya perlu menentukan tunnnel ID, remote address dan local address agar dapat saling terhubung

Kekurangan :

- Tidak dienkripsi

- Tidak aman untuk melakukan transmisi data yang bersifat rahasia

2. PPP

PPP (Point to Point Protocol) protocol layer 2 yang digunakan untuk komunikasi secara serial. Untuk menjalankan koneksi PPP, mikrotik RouterOS harus memiliki port/interface serial, line telephone port berupa RJ11 (PSTN), atau modem seluler (PCI atau PCMCIA). Untuk terbentuk koneksi PPP dilakukan melalui dial up nomer telepon tertentu ke ISP (misal nomor *99***1#). Kemudian PPP baru mendapatkan IP address untuk koneksi internet. MikroTik dapat digunakan sebagai PPP server dan atau PPP client.

Kelebihan :

- Konfigurasi mudah

- Menghubungkan device melalui saluran telepon

- Cukup aman karena menggunakan authentikasi seperti CHAP dan PAP

Kekurangan :

- Router harus memiliki port serial agar bisa menggunakan PPP

3. PPPoE

PPPoE (Point to Point Protocol over Ethernet) digunakan untuk enkapsulasi frame Point-to-Point Protocol (PPP) di dalam frame Ethernet, PPPoE biasanya dipakai untuk jasa layanan ADSL untuk menghubungkan modem ADSL (kabel modem) di dalam jaringan Ethernet (TCP/IP).

Ada beberapa tahapan dari PPPoE

1. PADI ( PPP Active Discovery Initiation ), Di sini PPoE client mengirimkan paket broadcast ke jaringan dengan alamat pengiriman mac address FF:FF:FF:FF:FF:FF. PPPoE client mencari di mana lokasi PPoE server dalam jaringan.

2. PADO (PPPoE Active Discovery Offer). PADO ini merupakan jawaban dari PPoE server atas PADI yang didapatkan sebelumn PPPoE server memberikan identitas berupa MAC addressnya.

3. PADR ( PPP Active Discovery Request ), merupakan konfirmasi dari PPoE client ke server. Disini PPoE client sudah dapat menghubungi PPoE server menggunakan mac addressnya, berbeda dengan paket PADI yang masih berupa broadcast.

4. PADS ( PPP Active Discovery Session-confirmation ), dari PPoE server ke client. Session-confirmation di sini memang berarti ada session ID yang diberikan oleh server kepada client. Pada tahap ini juga terjadi negosiasi Username, password dan IP address.

5. PADT ( PPP Active Discovery Terminate ), bisa dikirim dari server ataupun client, ketika salah satu ingin mengakhiri koneksinya

Kelebihan :

- Biasa digunakan untuk layanan internet melalui modem ADSL

- DialUp cepat

- Cukup aman

Kekurangan :

- Konfigurasi Rumit

- Tidak cocok untuk tunneling jarak jauh

4. PPTP

PPTP (Point to Point Tunneling Protocol) merupakan salah satu type VPN yang paling sederhana dalam konfigurasi. Selain itu juga fleksibel. Mayoritas operating system sudah support sebagai PPTP Client, baik operating system pada PC ataupun gadget seperti android.

Komunikasi PPTP menggunakan protokol TCP port 1723, dan menggunakan IP Protocol 47/GRE untuk enkapsulasi paket datanya. Pada setting PPTP, kita bisa menentukan network security protocol yang digunakan untuk proses autentikasi PPTP pada Mikrotik, seperti pap,chap,mschap dan mschap2. Kemudian setelah tunnel terbentuk, data yang ditransmisikan akan dienkripsi menggunakan Microsoft Point-to-Point Encryption (MPPE). Proses enskripsi biasanya akan membuat ukuran header paket yang ditransmisikan akan bertambah. Jika kita monitoring, traffick yang melewati tunnel PPTP akan mengalami overhead 7%.

Kelebihan :

- Cepat

- Banyak platform yang support sebagai PPTP Client

- Konfigurasi dan persiapan mudah

Kekurangan :

- Tidak sepenuhnya aman

5. L2TP

L2TP (Layer 2 Tunneling Protocol) merupakan pengembangan dari PPTP ditambah L2F (Layer 2 Forwarding). Network security Protocol dan enkripsi yang digunakan untuk autentikasi sama dengan PPTP. Akan tetapi untuk melakukan komunikasi, L2TP menggunakan UDP port 1701.

L2TP mensupport non-TCP/IP protocols (Frame Relay, ATM and SONET). L2TP dikembangkan atas kerja sama antara Cisco dan Microsoft untuk menggabungkan fitur dari PPTP dengan protocol proprietary Cisco yaitu protokol Layer 2 Forwarding (L2F).

Biasanya untuk keamaanan yang lebih baik, L2TP dikombinasikan dengan IPSec, menjadi L2TP/IPSec. Contohnya untuk Operating system Windows, secara default OS Windows menggunakan L2TP/IPSec. Akan tetapi, konsekuensinya tentu saja konfigurasi yang harus dilakukan tidak se-simple PPTP. Sisi client pun harus sudah support IPSec ketika menerapkan L2TP/IPSec. Dari segi enkripsi, tentu enkripsi pada L2TP/IPSec memiliki tingkat sekuritas lebih tinggi daripada PPTP yg menggunakan MPPE. Traffick yang melewati tunnel L2TP akan mengalami overhead 12%.

Kelebihan :

- Lebih aman dari PPTP karena enkripsinya lebih tinggi

- Tersedia atau disupport oleh banyak sistem operasi atau perangkat

- Konfigurasi dan persiapan mudah

Kekurangan :

- Lebih lambat daripada PPTP karena enkripsi lebih tinggi

- Menggunakan protocol UDP sehingga rawan untuk diblok oleh firewall

- Harus dikombinasi dengan IPSec agar lebih aman

6. SSTP

SSTP (Secure Socket Tunneling Protocol). Untuk membangun vpn dengan metode SSTP diperlukan sertifikat SSL di masing-masing perangkat, kecuali keduanya menggunakan RouterOS. Komunikasi SSTP menggunakan TCP port 443 (SSL), sama hal nya seperti website yang secure (https). Kalian harus memastikan clock sudah sesuai dengan waktu real jika menggunakan certificate. Manyamakan waktu router dengan real time bisa dengan fitur NTP Client. Sayangnya belum semua OS Support VPN dengan metode SSTP. Traffick yang melewati tunnel SSTP akan mengalami overhead 12%.

SSTP diperkenalkan oleh Microsoft Corporation dalam Windows Vista Service Package 1 (SP1), kanalisasi soket aman yang sekarang tersedia untuk SEIL, Linux dan RouterOS, namun masih diutamakan untuk platform hanya Windows. Oleh karena protokol ini memakai SSL v3, sehingga memberikan keunggulan yang sama dengan OpenVPN, seperti kemampuan untuk mencegah masalah firewall NAT. SSTP adalah protokol VPN yang stabil dan mudah digunakan, terutama disebabkan integrasinya ke dalam Windows.

Kelebihan :

- Memiliki kemampuan untuk melewati firewall

- Taraf keamanannya tergantung dari sertifikat yang digunakan, namun secara umum aman

- Terintegrasi penuh pada sistem operasi windows

- Didukung Microsoft

Kekurangan :

- Konfigurasinya lebih sulit karena harus mempersiapkan sertifikat

- Tidak semua perangkat support

7. OpenVPN

OpenVPN ini biasa digunakan ketika dibutuhkan keamanan data yg tinggi. Secara default, OpenVPN menggunakan UDP port 1194 dan dibutuhkan certificate pada masing-masing perangkat untuk bisa terkoneksi. Untuk client compatibility, OpenVPN bisa dibangun hampir pada semua Operating System dengan bantuan aplikasi pihak ketiga. OpenVPN menggunakan algoritma sha1 dan md5 untuk proses autentikasi, dan menggunakan beberapa chiper yaitu blowfish128, aes128, aes192 dan aes256. Trafik yang melewati tunnel OpenVPN akan mengalami overhead 16%.

Kelebihan :

- Memiliki kemampuan untuk melewati firewall

- Tingkat keamanannya lebih tinggi jika dibandingkan dengan PPTP atau L2TP

- Konfigurasi Cukup mudah

- Didukung oleh banyak perangkat

Kekurangan :

- Lebih lambat dari PPTP dan L2TP karena memiliki tingkat keamanan yang lebih tinggi

- Apabila ingin lebih aman maka harus mengkonfigurasi sertifikat

Nah itu dia macam-macam tunneling pada Router Mikrotik.

O iya kemarin ada teman admin yang bertanya itu kan tunneling di mikrotik banyak, jadi kapan kita harus menggunakan tunnel ini dan kapan kita menggunakan tunnel itu ?

Okay akan saya jawab di sini :

EoIP, PPTP, L2TP, SSTP dan OpenVPN digunakan apabila kita ingin membangun VPN untuk tunneling jarak jauh, kalian bisa menggunakan kelimanya. Namun untuk lebih amannya kalian bisa menggunakan SSTP atau OpenVPN karena memiliki tingkat keamanan yang tinggi.

Dan untuk PPP dan PPPoE digunakan untuk melakukan koneksi melalui DialUP ke modem. biasanya digunakan untuk layanan internet yang menggunakan modem ADSL seperti ISP.

Perlu diingat, bahwa semakin kita membutuhkan sebuah jaringan yg aman, maka akan semakin kompleks konfigurasi yang perlu diterapkan, begitu juga dengan penggunaan resource hardware, semakin tinggi enkripsi yang digunakan, penggunaan resource, khususnya CPU juga akan naik.

Kesimpulan yang bisa kita ambil, apabila kita menginginkan VPN dengan kompatibilitas perangkat client yang baik , maka PPTP bisa menjadi pilihan. Selain itu, PPTP juga bisa menjadi pilihan jika Anda tidak ingin terlalu repot untuk melakukan konfigurasi. Tetapi jika Anda menginginkan sebuah VPN dengan keamanan lebih bagus, gunakan L2TP/IPsec, SSTP atau OpenVPN.

Biasanya untuk OS windows, secara default menggunakan L2TP/IPSec, sehingga tinggal diseusuaikan pada sisi server. Jika memang perangkat Anda support dan Anda membutuhkan keamanan yg tinggi pada jalur VPN anda, L2TP/IPSec bisa menjadi pilihan. Satu hal yang menjadi catatan, penggunaan VPN tidak bisa meningkatkan bandwidth (lebih tepatnya mengurangi bandwidth kalian karena ada penambahan headernya), tergantung dari besar bandwidth kalian.

Baiklah sekian yang dapat saya sampaikan, kurang lebihnya mohon maaf. Apabila ada yang masih belum paham tentang materi kali ini, kalian dapat bertanya di kolom komentar. Semoga artikel kali ini bermanfaat. Terimakasih

Wassalamu'alaikum wr.wb

sangat bermanfaat om,

BalasHapusmau tanya sebetulnya perbedaan vpn dan tunneling itu apa ya?

maklum newbie om hehe

VPN (virutal private network) merupakan sebuah metode untuk membangun jaringan yang menghubungkan antar node jaringan secara aman / terenkripsi dengan memanfaatkan jaringan publik (Internet / WAN)

Hapussedangkan

Tunneling merupakan jalur yang digunakan untuk melakukan koneksi VPN,

bermanfaat sekali,

BalasHapustolong dong bikin tutor buat vpn lewat windows biar windows saya bisa konek ke server

untuk OS windows desktop cuma bisa sebagai vpn client. untuk cara menghubungkan komputer dengan OS windows 10 bisa baca postingan berikut

Hapushttps://www.pintar-network.ml/2017/10/konfigurasi-vpn-pptp-server-debian-8.html